Falcon Cloud Workload Protection

ワークロード、コンテナ、Kubernetesの包括的なサイバー侵害からの保護により、クラウドネイティブアプリケーションを迅速かつ確実に構築、実行、保護することが可能です

How CrowdStrike is Reimagining Cloud Security

利点

ホストからクラウドまで、あらゆる場所のワークロードを保護

-

![単一のプラットフォームから、クラウド環境の全体像を完全に把握する]()

単一のプラットフォームから、クラウド環境の全体像を完全に把握する

Falcon Cloud Workload Protectionで、ワークロードとコンテナのイベント、インスタンスメタデータを完全に可視化することで、より迅速で正確な検知、対応、脅威ハンティング、調査ができるようになり、クラウド環境のすべてを確認できるようになります。

-

![攻撃から防御し業務への影響を回避]()

攻撃から防御し業務への影響を回避

Falcon Cloud Workload Protectionは、あらゆるクラウドのクラウドネイティブスタック全体(ワークロード、コンテナ、Kubernetesアプリケーション)を保護します。セキュリティを自動化し、不審なアクティビティ、ゼロデイ攻撃、リスクのある振る舞いを検知して止めることで、脅威の影響が出る前に攻撃対象領域を縮小します。

-

![複雑さを排除し、クラウド上で安全に構築]()

複雑さを排除し、クラウド上で安全に構築

Falcon Cloud Workload Protectionの主要な統合機能では、継続的インテグレーション/継続的デリバリー(CI/CD)ワークフローをサポートします。パフォーマンスを犠牲にせずに、DevOpsの速度を保ちワークロードを保護できます。

特長

Falcon Cloud Workload Protection を選ぶ理由

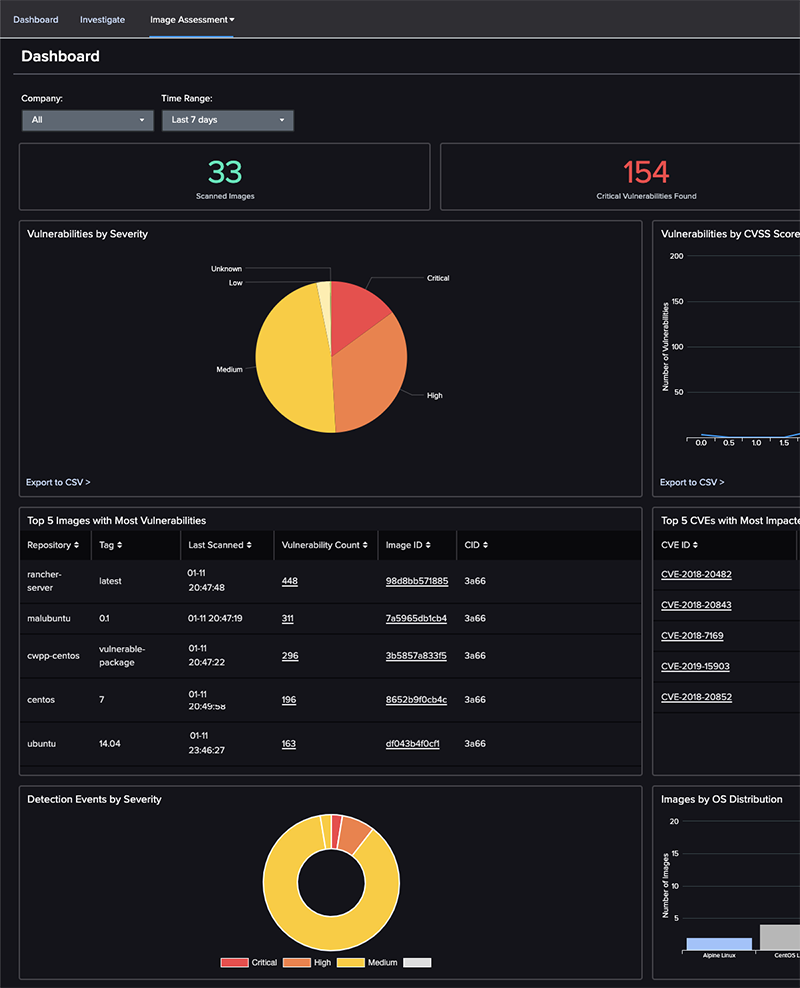

脆弱性のスキャンと管理

- 意思決定の改善:クラウドワークロード、コンテナ(このイメージからスピンされたイメージ、レジストリ、ライブラリ、コンテナ)に関するインサイトと詳細を収集。

- 隠れた脅威を明らかに:イメージ内の隠れたマルウェア、埋め込まれたシークレット、構成の問題などを見つけ出し、攻撃対象領域を縮小。

- コンテナ環境の可視化:実行中のコンテナに対する完全な可視性を実現し、ファイルへのアクセス、ネットワーク通信、プロセスアクティビティ関連の詳細を特定。

- 脆弱性を迅速に特定:事前構築されたイメージへのスキャニングポリシーで、脆弱性や不適切な構成を迅速に特定することで、貴重な時間を節約。

- 本番前に脅威を排除:IoA(攻撃の痕跡)指標に基づき、実行される前に悪用可能な脆弱性をブロックして、セキュリティチームの悩みの種を排除。

- 継続的なモニタリング:イメージの再スキャンをせずに、ランタイム時に新しい脆弱性を検知し、アラートを出し、アクションを実行。

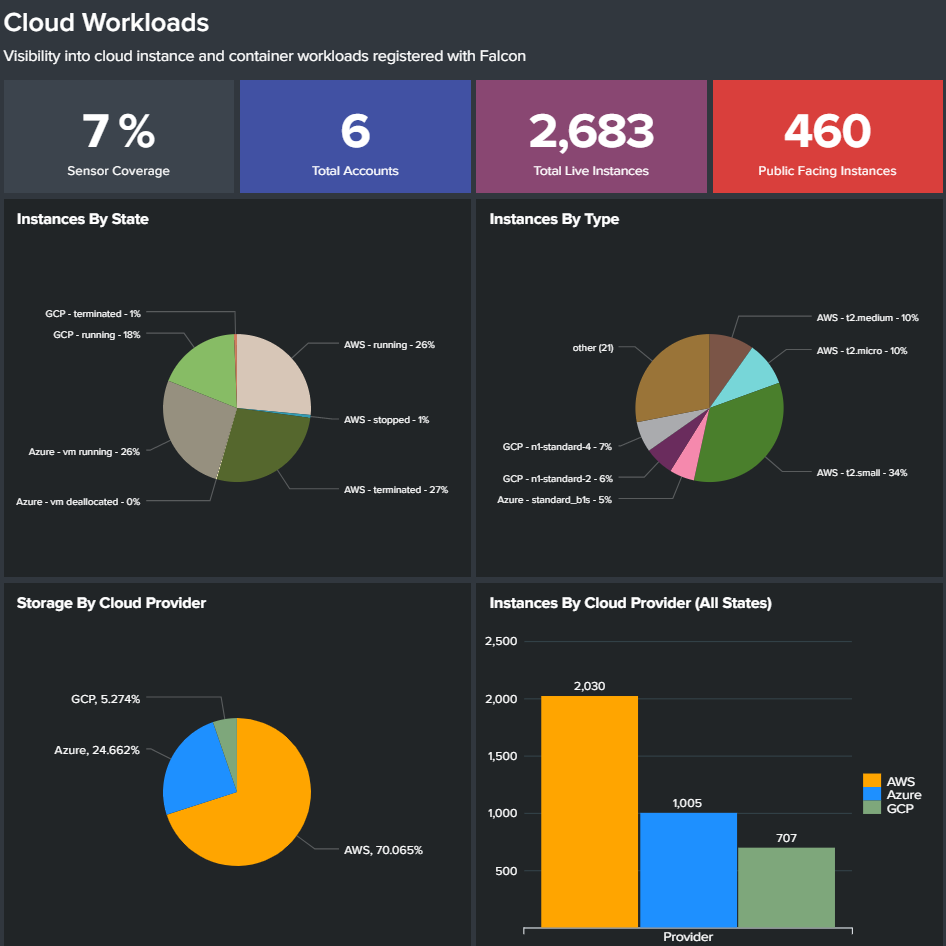

マルチクラウド環境でのワークロードディスカバリ

- 継続的なリソースディスカバリ:クラウドフットプリントに関するインサイトを獲得して、すべてのワークロードを保護し、リスクを特定して軽減し、攻撃対象領域を縮小。

- 自動ディスカバリ:AWS EC2インスタンス、GCP Computeインスタンス、Azure VMを列挙することで、エージェントをインストールせずに、既存で展開されているクラウドワークロードを自動的に検知します。

- 詳細なコンテキストとインサイト:システムのサイズや構成に関するコンテキストリッチなメタデータ、ネットワーキング、AWS、GCP、Azureのセキュリティグループ情報など、ワークロードに関するリアルタイムの情報を獲得。

- 保護されていないリソースを見える化:Falconプラットフォームで保護されていないワークロードを特定。

自動化されたCI/CDパイプラインセキュリティ

- デリバリーの加速:承認されたイメージのみがパイプラインを通過し、ホストやKubernetesクラスタで実行されるよう、検証済みのイメージポリシーを作成。

- 脅威を早期に特定:コンテナイメージを継続的にモニタリングして、既知の脆弱性、構成の問題、シークレット/キー、OSSライセンスの問題を特定。

- パイプラインの脆弱性ポスチャを評価:コンテナが展開される前に、静的スキャナーで見落とされたマルウェアを特定。

- セキュリティオペレーションの改善:不適切な構成やコンプライアンス違反に関するインサイトおよびコンテキストを提供して、セキュリティオペレーションの可視性を合理化。

- デベロッパーツールチェーンと連携:Jenkins、Bamboo、GitLabなどとシームレスに統合して、すでに使用しているDevOpsツールセット内での迅速な修正と対応を実現。

- DevSecOpsの有効化:レポート機能とダッシュボードを活用して、セキュリティオペレーションチーム、DevOpsチーム、インフラストラクチャチームの足並みをそろえ、チーム間の理解を統一。

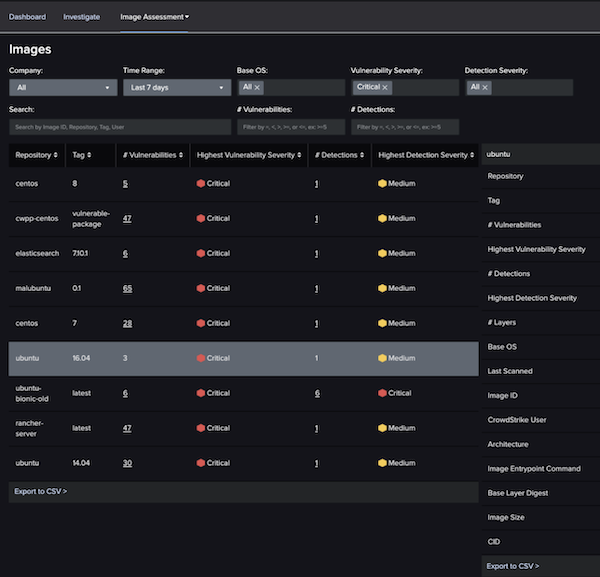

コンテナセキュリティ

- コンテナ環境を完全に可視化:オンプレミスとクラウドでの展開両方の、コンテナフットプリントの完全な可視性を実現。

- コンテナ環境上の攻撃を防御:オープンソースパッケージやサードパーティイメージの隠れた脅威を特定し、コンテナベースのアプリケーションに対する攻撃から防御。

- コンテナの不変性を確保:安全なイメージだけをパイプラインに通し、Kubernetesクラスタやホストで実行。

- すべてを記録:数秒だけ実行されるコンテナも含め、コンテナの起動、停止、イメージ、ランタイム情報、コンテナ内で生成された全イベントを取得。

- コンテナの使用状況を簡単に表示:トレンドと稼働時間、使用されるイメージ、構成を表示して、リスクのあるコンテナや不適切な構成のあるコンテナを特定。

- ホストとコンテナの保護:ホスト上で実行される単一のFalconエージェントを介して、Falconのランタイム保護が、能動的攻撃からコンテナを保護。

- 調査の加速:検知が特定のコンテナに関連付けられており、ホストイベントとしてまとめられていないので、コンテナインシデントを簡単に調査可能。

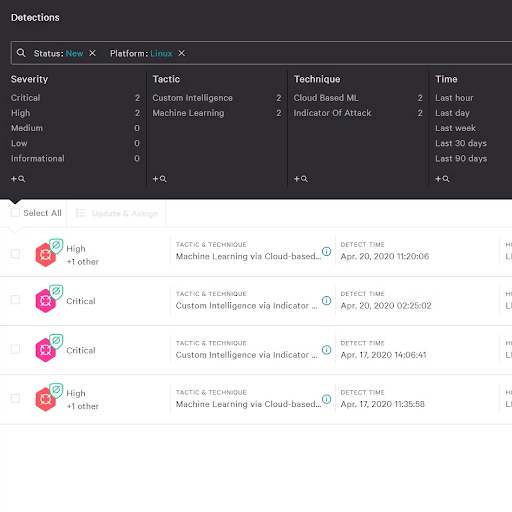

ランタイム保護

- ホストとコンテナの保護:Falconのランタイム保護が、能動的攻撃からコンテナを防御。

- 幅広いコンテナに対応:Linux、Kubernetes環境(EKSなど)をサポート。FargateなどのContainer as a Serviceのサポートを提供し、同等レベルの保護を実現。AKS、GKE、Red Hat OpenShiftの技術プレビューが利用可能。

- 業界トップの保護技術を活用:機械学習(ML)、人工知能(AI)、攻撃の痕跡(IoA)、カスタムハッシュブロックで、コンテナを狙うマルウェアや洗練された脅威から自動的に防御。

- 悪意のある振る舞いを停止:通常のコンテナオペレーションに影響を与えることなく、振る舞いプロファイリングでポリシー違反のアクティビティをブロック。

- コンテナのインシデントをより迅速に調査:検知が特定のコンテナに関連付けられており、ホストイベントにまとめられていないので、インシデントを簡単に調査可能。

- すべてをとらえる:数秒だけ実行されるコンテナも含め、コンテナの起動、停止、イメージ、ランタイム情報、コンテナ内で生成された全イベントをキャプチャ。

- Kubernetesでシームレスに展開:Kubernetesクラスタの一部として含めることで、大規模かつ簡単に展開。

- コンテナオーケストレーションの改善:Kubernetesネームスペース、ポッドメタデータ、プロセス、ファイル、ネットワークイベントをキャプチャ。

Threat Graph 侵害阻止のエンジン

- 最新の脅威を予測して防御:業界で最も包括的なエンドポイントおよびワークロードのテレメトリ、脅威インテリジェンス、AIを活用した分析のセットであるCrowdStrike Threat Graph®で、リアルタイム保護を実現。

- 豊富な脅威インテリジェンスにアクセス:アカウントロール、ワークロード、APIの関係性を視覚的に表示してコンテキストを詳細に記述し、より迅速で効果的な対応を実現。

- Deep AIと振る舞い分析:リアルタイムで新しく脅威を特定して適切なアクションを実行し、セキュリティチームの貴重な時間を節約。

- 対応の加速:Threat Graphが、リアルタイムで対応者に脅威の迅速な理解と、迷いのない対応をサポートする情報を提供。

- 標的型脅威の検知と管理:マルチクラウド環境のセキュリティアラートのノイズをカットし、アラート疲労を低減。

強力なAPIを備えた信頼できる唯一の情報源

- 単一のデータソース:セキュリティチームによる対応や調査のために必要な情報に迅速にアクセス。

- DevOps向けの自動化:強力なAPIで、検知、管理、対応、インテリジェンスなどのCrowdStrike Falconの機能を自動化。

- ビジネスパフォーマンスの最適化:セキュリティオーケストレーション、自動化などの高度なワークフローを活用し、ビジネスパフォーマンスを最適化。

- CI/CDパイプラインと連携:Chef、Puppet、AWS Terraformとの連携でCI/CDワークフローをサポート。

- DevOpsのスピードを保ち保護:FalconがDevOpsと同等の速度で即座に保護。APIとプリブートスクリプトを介したCI/CD統合で、コンテナの動的スケーラビリティにリアルタイムで適応可能。

クラウドへのMDR

ご希望のお客様には、クラウド環境に対するMDRも提供。24時間365日対応のセキュリティエキスパートによる管理、脅威ハンティング、監視、および対応を提供する、最初で唯一のフルマネージドCWPソリューション。

- 24時間365日クラウドを守るための専門性:クラウドの防御、インシデントの処理と対応、フォレンジック、SOC分析、IT管理の経験を持つ豊富なセキュリティ専門家たちによる対応。

- 継続的に行なわれる人間による脅威ハンティング:CrowdStrikeの専門家の人の目による24時間365日脅威検出を行うFalcon OverWatchチームによる脅威ハンティングサービスをあわせて提供。最も洗練された隠れた脅威を見つけ出して阻止するために絶え間なく監視を実施。

- 外科的修復:チームは修復対応において、影響を受けるシステムにリモートでアクセスし、対象を外科的に削除し、アクティブなプロセスを停止し、他の潜在的なアーティファクトを一掃。再イメージングの負担や中断なしにワークロードを侵入前の状態に復元。

シンプルでありながら高いパフォーマンス

- DevSecOps導入を簡素化:クラウドワークロード、コンテナ、サーバーレス環境の保護に伴うオーバーヘッド、摩擦、複雑さを軽減。

- 単一コンソール:たったひとつののコンソールで、クラウドセキュリティポスチャ、ワークロード、コンテナの情報を、場所に関係なく確認可能。

- 完全なポリシーの柔軟性:個々のワークロード、コンテナ、グループ、あるいはそれ以上のレベルでポリシーを適用し、オンプレミスとマルチクラウドの両方における展開ポリシーを統合。

- 自在な拡張 :再構築、インフラストラクチャの追加は不要。

- 幅広いプラットフォームに対応:Falconプラットフォームは、DockerやKubernetesなどのOpen Container Initiative(OCI)ベースのコンテナと、GKE(Google Kubernetes Engine)、EKS(Amazon Elastic Kubernetes Service)、ECS(Amazon Elastic Container Service)、AKS(Azure Kubernetes Service)、OpenShiftなどのセルフマネージド型およびホスト型のオーケストレーションプラットフォームをサポート。

クラウド連携

投資を最適化してスタートを加速

クラウドワークロード保護

以下のリンクをクリックし、CrowdStrike Integration Centerにアクセス

- AWS Control Tower

- AWS Systems Mgr

- AWSセンサーブートストラップ

- Azure拡張機能(センサーブートストラップ)

- AWS Security Hub: Falcon Integration Gateway

- AWS Network FW Service

- Container Security (EKS, GKE, Fargate)

DevOps & クラウドネイティブ

以下のリンクをクリックし、CrowdStrike Integration Centerにアクセス

- Go Falcon CS GoLang OAuth2 API SDK

- Falcon Py CS Python OAuth2 API SDK

- PS Falcon CS Powershell OAUTH2 API SDK

- Kubectl-Falcon: kubectlコマンドラインツールへのプラグイン

- Falcon Helm: Falcon Helm ChartとHelm Operatorは、Falconセンサーの展開、管理のために設計されています

- Falcon Operator: コンテナアプリケーションの構築を簡素化

- AWS Guard Duty

さらなるクラウドセキュリティソリューション

-

![FALCON HORIZON]()

FALCON HORIZON

マルチクラウドの可視化、継続的なモニタリング、脅威検知を実現し、コンプライアンスを確保し、DevOpsにより迅速かつ効率的にアプリケーションの展開を可能にします。クラウドセキュリティポスチャ管理がシンプルになります。

-

![コンテナセキュリティ]()

コンテナセキュリティ

Falconプラットフォームとインテリジェントで軽量なFalconエージェントが、比類なき保護機能とリアルタイムの可視性を提供します。Falconは、コンテナ向けにも特別に調整されおり、ホストとコンテナ固有のデータやイベントに関する詳細なインサイトを提供します。

-

![クラウドセキュリティ評価]()

クラウドセキュリティ評価

クラウドインフラストラクチャをテスト、評価して、固有のセキュリティ課題に対抗できるレベルのセキュリティとガバナンスか導入されているかを確認します。

製品の評価

![[For Modules Only] 2021 GARTNER MAGIC QUADRANT (MQ) FOR ENDPOINT PROTECTION PLATFORMS (EPP)](https://cs-staging-www.crowdstrike.jp/wp-content/uploads/2020/05/Gartner_logo.png)